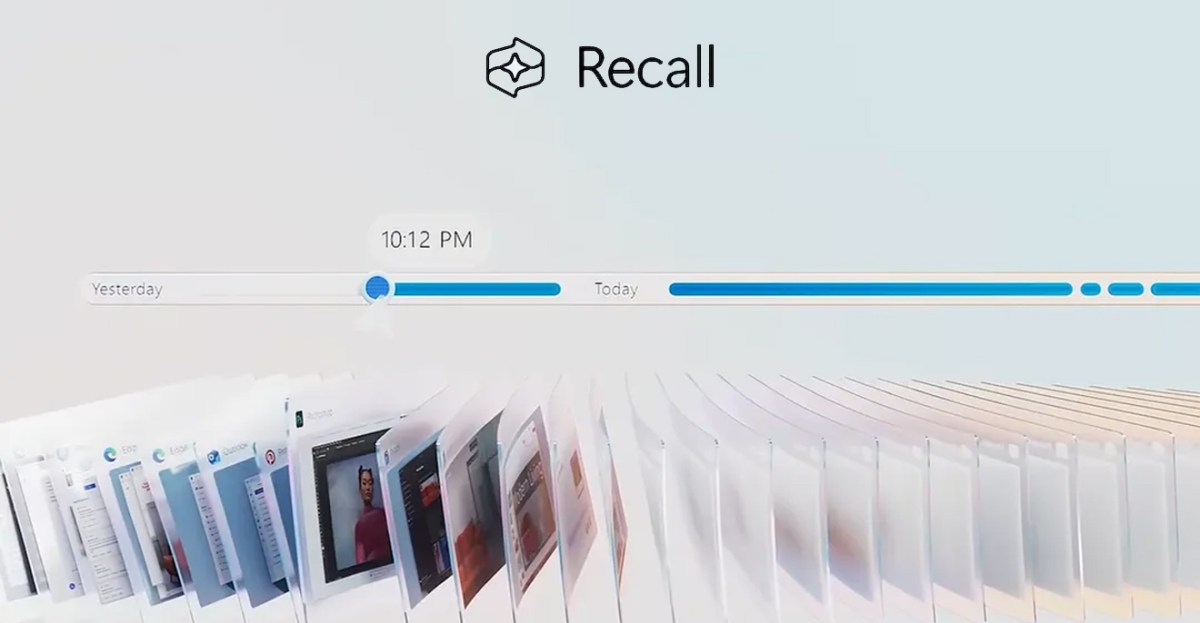

Recall, la función de Windows que toma y guarda capturas y el historial de lo que aparece en pantalla, vuelve a estar en el centro de una polémica de seguridad: un investigador creó TotalRecall Reloaded, una herramienta que según su autor extrae y muestra todo lo que Recall ha capturado, aun después del rediseño que Microsoft presentó en septiembre de 2024 (The Verge, 15/4/2026). Este artículo sintetiza qué se sabe, por qué importa para usuarios y empresas, y qué medidas prácticas requerimos que acompañen a funciones de IA con acceso a datos sensibles.

¿Qué pasó exactamente?

Alexander Hagenah actualizó su herramienta TotalRecall y mostró que, con técnicas de re-polling, es posible activar la línea de tiempo de Recall hasta forzar a un usuario a autenticarse con Windows Hello y luego extraer todo el historial guardado, según la investigación publicada por The Verge el 15 de abril de 2026. Microsoft respondió cerrando el informe y sosteniendo que los patrones de acceso son consistentes con controles previstos y que hay mecanismos de timeout y anti-hammering (The Verge, 15/4/2026). Hagenah, que reportó el hallazgo a Microsoft en marzo de 2026, afirma que pudo ‘re-poll’ y parchear el timeout, y que el problema real es enviar contenido desencriptado a procesos sin protección.

La cronología importa: Recall fue rediseñada después de una cancelación y un año de retraso, y Microsoft presentó en septiembre de 2024 un ‘vault’ con enclave VBS y autenticación Windows Hello como mitigación (blog de Microsoft, septiembre 2024; The Verge, 15/4/2026). Hagenah reconoce que la VBS es robusta y que, tras ‘miles de pruebas’, reportó ‘cero bypasses’ al enclave, pero insiste en que la ventana de renderizado es la debilidad.

¿Qué riesgos concretos enfrenta un usuario promedio en Argentina?

Recall no guarda solo imágenes: según la cobertura, almacena texto visible en pantalla, mensajes, correos y documentos, lo que multiplica el riesgo si alguien consigue extraer la línea de tiempo (The Verge, 15/4/2026). Para ponerlo en contexto: muchas computadoras en empresas y hogares argentinos usan Windows como sistema principal; la cuota de mercado de Windows en desktop sigue siendo mayoritaria en varios países, lo que amplifica el alcance de cualquier fallo (fuentes de mercado, verificación local necesaria para cada país).

El escenario problemático que describe Hagenah —un malware residente que “se sienta” en segundo plano y aprovecha flujos normales de Windows para acceder a datos— es realista y no exclusivo de Recall. De hecho, la propia arquitectura de Windows permite que procesos de usuario inyecten código en sí mismos como comportamiento legítimo, lo que complica la distinción entre funcionalidad y abuso (The Verge, 15/4/2026). Para usuarios argentinos esto significa que la protección depende tanto del diseño de la función como de prácticas de seguridad locales: actualizaciones, antivirus y políticas de endpoint en empresas.

¿Qué debería exigir Microsoft (y qué deberían pedir los reguladores y empresas)?

Primero, más transparencia: Microsoft debe publicar métricas públicas sobre intentos de acceso, tasas de bloqueo, ventanas de autorización y diseño de tiempos de expiración —números que hoy la compañía afirma tener pero no detalla (declaraciones públicas citadas en The Verge, 15/4/2026). Segundo, documentación en español y guías de seguridad operativa para administradores en LATAM: no alcanza con un blog técnico en inglés si queremos que equipos de TI locales auditen correctamente.

Tercero, gobernanza con revisión humana y auditorías externas de seguridad independientes que puedan reproducir ataques como el de Hagenah sin que la empresa cierre el reporte sin pruebas públicas. Apoyamos la integración técnica responsable de agentes y funciones de IA en software productivo, pero exigimos que esas integraciones lleguen acompañadas de métricas públicas, documentación en español y gobernanza con revisión humana —coherente con nuestra posición sobre integraciones de IA en plataformas como Android, Chrome o Adobe.

¿Qué pasos inmediatos pueden tomar los usuarios?

Mientras se clarifica el alcance técnico, recomendamos desactivar Recall o limitar su uso en dispositivos con datos sensibles; revisar políticas de Windows Hello en equipos compartidos; y, en entornos corporativos, exigir pruebas de penetración independientes antes del despliegue masivo. También sugerimos que las empresas pidan a proveedores informes de auditoría y registros sobre intentos de autenticación y accesos a la línea de tiempo.

En resumen, Recall vuelve a mostrar que la ingeniería de seguridad y la gobernanza deben ir de la mano: el enclave puede ser fuerte, pero si el contenido sale a procesos no protegidos, la protección es incompleta. Exigir datos públicos, documentación en español y auditorías independientes no es ideología: es sentido común técnico y una condición mínima para confiar en funciones que registran la vida digital de millones de usuarios.