Los estudios más recientes reducen las estimaciones de recursos cuánticos necesarios para romper la criptografía que usamos hoy: equipos de Caltech, Berkeley y Oratomic sugieren diseños prácticos entre 10.000 y 20.000 cúbits y apuntan a que con ~26.000 cúbits sería posible atacar la firma de Bitcoin en cuestión de días (arXiv, 2026), mientras Google estima que menos de medio millón de cúbits físicos bastarían para derribar cifrados de curva elíptica en minutos (Google AI Quantum blog, marzo 2026). Esta combinación de resultados cambia el calendario de riesgo: deja de ser una amenaza teórica para convertirse en un problema de planificación real.

¿Qué dicen los estudios y qué cifras importan?

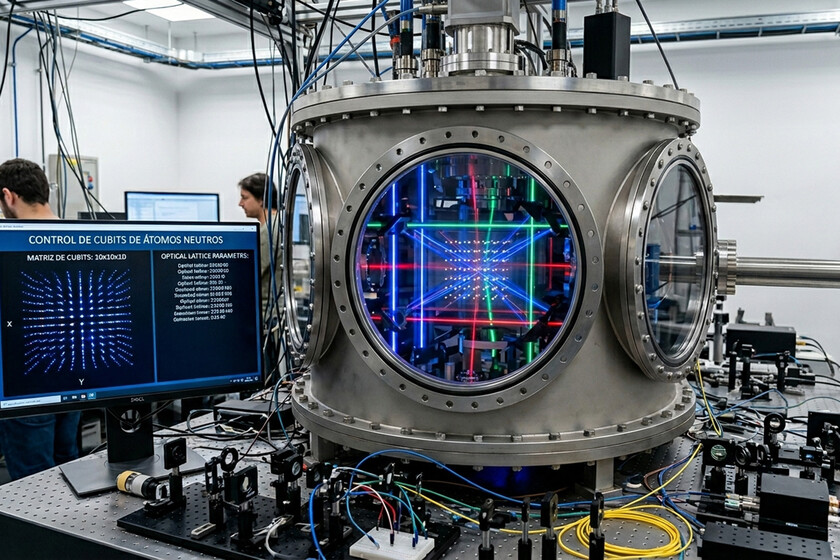

Los dos documentos que guían hoy la conversación ofrecen números concretos: el preprint de Caltech/Berkeley/Oratomic propone implementaciones de átomos neutros en el rango de 10.000–20.000 cúbits, con un diseño que en teoría permitiría romper firmas de Bitcoin con ~26.000 cúbits (arXiv, 2026); el grupo de Google, por su parte, publicó en marzo de 2026 una evaluación que reduce el umbral estimado y afirma que un sistema con menos de 500.000 cúbits físicos podría factorizar curvas elípticas en minutos (Google AI Quantum blog, marzo 2026). Adicionalmente, trabajos previos y divulgaciones señalan que un RSA-2048 podría factorizarse en menos de una semana con configuraciones por debajo de un millón de cúbits (Google security blog, mayo 2025), y que ya se han mostrado ataques experimentales contra ciertos esquemas tipo SPN usando hardware cuántico híbrido (Universidad de Shanghái, mayo 2024). Estos números son la base para priorizar mitigaciones.

¿Qué se rompe en la vida cotidiana?

La criptografía vulnerable no es solo “teoría”: protege conversaciones, transacciones y llaves privadas. Protocolos basados en curva elíptica sostienen firmas en Bitcoin, Ethereum y gran parte del TLS que usamos en la web; los intercambios de claves y firmas se usan en bancos, pasarelas de pago y mensajería cifrada de extremo a extremo. NIST publicó en 2024 un paquete inicial de estándares postcuánticos que incluye esquemas de intercambio de claves y firmas (NIST, 2024), pero estándar no equivale a despliegue: millones de certificados, dispositivos embebidos y software en producción requieren actualización. Si los ataques cuánticos prácticos aparecen antes de completar la migración, la confidencialidad histórica y la integridad de transacciones podrían verse comprometidas en días o semanas —esa ventana temporal es la que obliga a planes de contingencia ahora.

¿Cómo impacta esto en el mercado argentino?

Para empresas y bancos en Argentina la realidad tiene dos aristas: técnico-operativa y costo/tiempo. Técnicamente, muchos servidores, dispositivos embebidos y API de terceros dependen hoy de criptografía que los estudios citados consideran vulnerable en horizonte cercano (arXiv, 2026; Google, marzo 2026). Operativamente, la fragmentación del ecosistema LATAM —proveedores de pagos, integraciones con WhatsApp Business, plataformas como MercadoLibre— complica una migración simultánea; no alcanza con actualizar un servidor central. En términos de tiempo, las estimaciones más recientes acortan el calendario de riesgo respecto a publicaciones de hace un año (comparación: Google mayo 2025 vs Google marzo 2026), por lo que la recomendación práctica es priorizar activos críticos (billeteras, certificados de API, llaves de firma) y ejecutar pruebas de interoperabilidad con proveedores locales antes de un despliegue masivo.

Qué deben hacer las empresas hoy (y qué pedimos a gobernantes y proveedores)

Primero, inventario: listar claves, certificados y sistemas que firman transacciones externas; segundo, pruebas de migración: validar esquemas postcuánticos en entornos aislados usando los estándares NIST (NIST, 2024); tercero, auditorías independientes que verifiquen métricas y planes de transición antes de cualquier cambio mayor —no aceptamos migraciones opacas que pongan en riesgo soberanía digital. A nivel público pedimos transparencia y auditorías independientes sobre métricas, tiempos y costos; a nivel negocio pedimos pragmatismo: empezar por lo mínimo que protege ingresos y confianza del cliente, medir ROI de cada migración y documentar cada clave rota. La IA y la automatización ayudan a inventariar y rotar claves rápido —pero no sustituyen la decisión estratégica. En resumen: no es momento de pánico, sí de priorizar, auditar y ejecutar con transparencia.